Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering

Hvad er Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering, og hvorfor er det vigtigt?

Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering er en alvorlig sikkerhedstrussel, der påvirker React Server Components (RSC) i Next.js applikationer. Sårbarheden gør det muligt for angribere at udføre remote code execution gennem manipulerede RSC payloads. Dette kan kompromittere hele jeres serverinfrastruktur og give uautoriseret adgang til følsomme data.

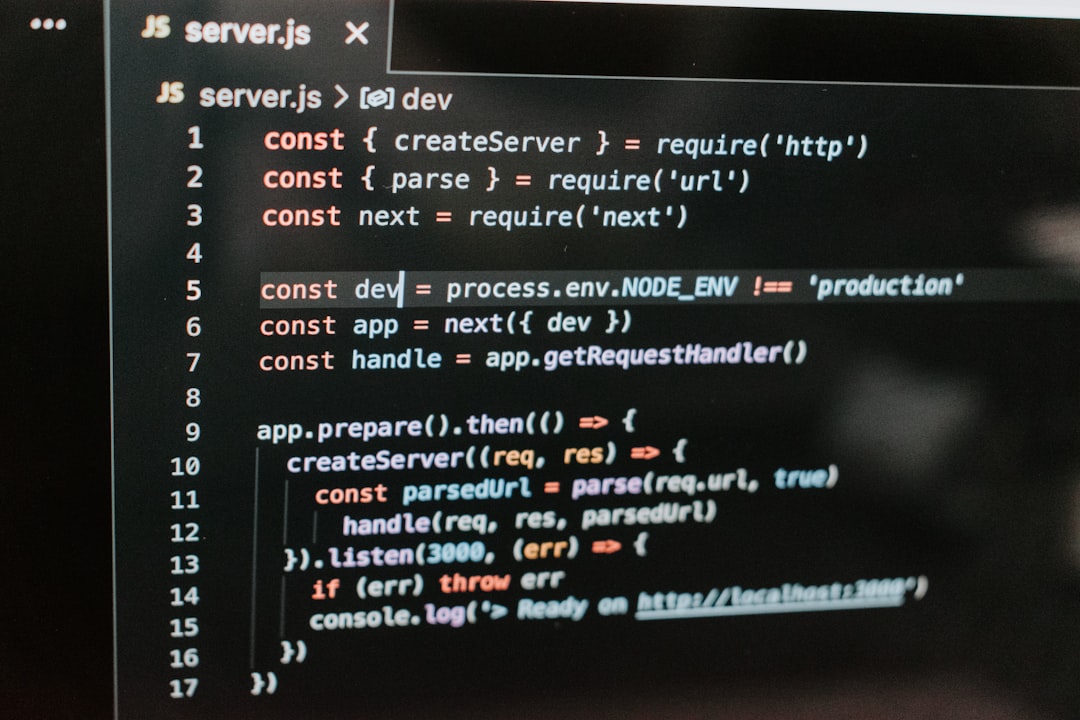

RSC-sårbarheden opstår, når Next.js ikke korrekt validerer indkommende data fra klientsiden. Angribere kan sende specialfremstillede requests, der udnytter deserialiseringsprocessen i React Server Components. Resultatet er potentiel fuld kontrol over jeres server.

For virksomheder betyder dette øjeblikkelig risiko for databrud, compliance-overtrædelser og operationelle forstyrrelser. GDPR-bøder og tab af kundetillid kan koste millioner. Derfor er hurtig handling kritisk.

Hvem er påvirket af sårbarheden?

Alle Next.js applikationer, der bruger React Server Components i version 13.4.0 til 14.0.3, er sårbare. Dette inkluderer både produktions- og udviklingsmiljøer. Særligt udsatte er e-commerce platforme, finansielle systemer og healthcare applikationer.

Virksomheder med customer-facing applikationer løber størst risiko. Hvis jeres Next.js app håndterer brugerdata, betalingsoplysninger eller personlige informationer, er I i farezonen. Selv interne systemer kan blive indgangsporten til bredere netværksangreb.

Hvordan identificerer I sårbarheden?

Check jeres package.json for Next.js versioner mellem 13.4.0 og 14.0.3. Kør `npm list next` eller `yarn list next` for at se den nøjagtige version. Hvis I bruger React Server Components (filer med 'use server' direktiver), er I potentielt påvirket.

Gennemgå jeres kodebase for RSC implementeringer. Look efter server actions, streaming komponenter og data fetching patterns. Disse områder er primære angrebsvektorer for Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering.

Sådan håndterer I Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering i praksis

Den mest effektive løsning er øjeblikkelig opgradering til Next.js 14.0.4 eller nyere. Denne version indeholder patches, der lukker RSC-sårbarheden. Planlæg opgraderingen som en kritisk hotfix, ikke som del af jeres normale release-cyklus.

Start med at teste opgraderingen i jeres staging-miljø. Verificer, at alle RSC-funktionaliteter virker korrekt efter patchen. Pay særlig attention til server actions og streaming responses, da disse områder har undergået betydelige ændringer.

Implementer midlertidige mitigations, hvis øjeblikkelig opgradering ikke er mulig. Disable RSC-funktionalitet i produktionsmiljøet og fald tilbage til traditionel SSR. Dette reducerer angrebsoverfladen, mens I forbereder den fulde opgradering.

- Opdater Next.js til version 14.0.4 eller nyere øjeblikkeligt

- Test alle RSC-implementeringer grundigt efter opgradering

- Implementer input validation på alle server actions

- Monitor jeres applikationer for unormal trafik eller requests

- Gennemfør sikkerhedsaudit af jeres RSC-arkitektur

Arkitektur og sikkerhedshensyn

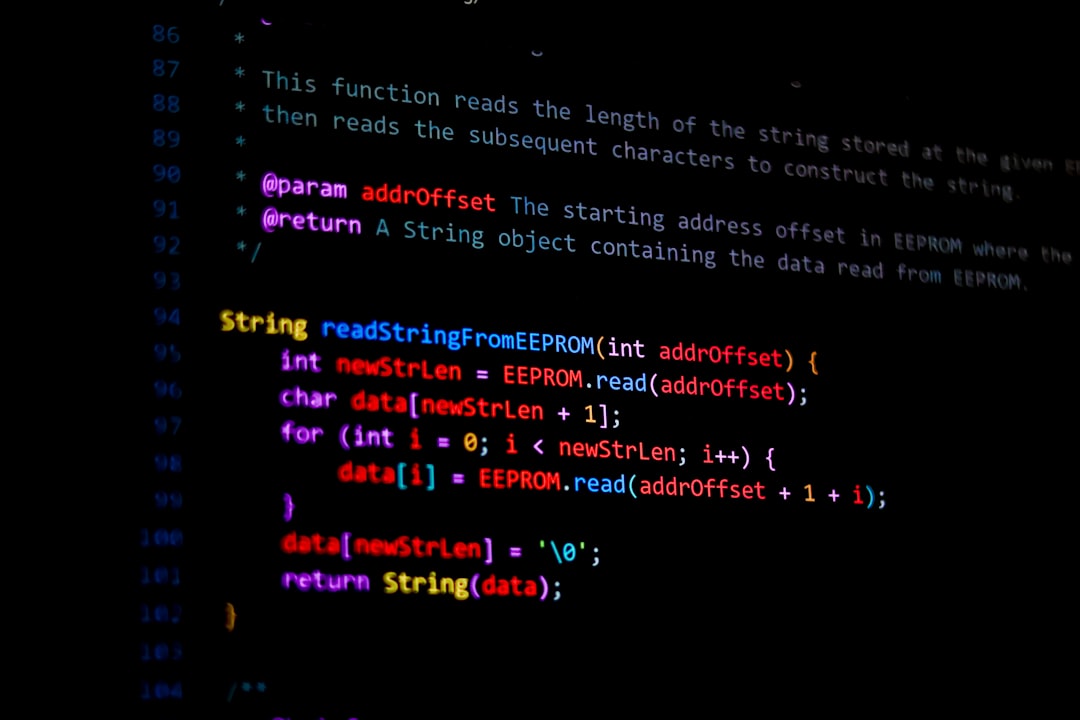

RSC-sårbarheden understreger vigtigheden af defense-in-depth strategier. Implementer streng input validation på alle server endpoints. Brug Content Security Policy (CSP) headers til at begrænse script execution og data sources.

Overvej at isolere RSC-funktionalitet i separate microservices. Dette begrænser blast radius, hvis fremtidige sårbarheder opdages. Network segmentation og least-privilege access policies reducerer risikoen for lateral movement.

Monitoring og incident response

Etabler real-time monitoring for RSC-relaterede requests. Log alle server action calls og implementer anomaly detection. Unusual patterns kan indikere exploitation attempts mod Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering.

Udvikl en incident response plan specifikt for RSC-angreb. Include steps for at isolere påvirkede systemer, preserve forensic evidence og kommunikere med stakeholders. Rapid response kan minimere skaden betydeligt.

Fordele og ulemper ved hurtig opgradering af Kritisk RSC-sårbarhed i React/Next.js

Hurtig opgradering eliminerer den kritiske sikkerhedsrisiko og beskytter jeres forretning mod potentielle angreb. I undgår compliance-overtrædelser og bevarer kundetillid. Proaktiv sikkerhedshåndtering styrker jeres reputation som ansvarlig teknologipartner.

Opgraderingen kan introducere breaking changes, der kræver kodeændringer. Testing og validation tager tid og ressourcer. Nogle third-party libraries er muligvis ikke kompatible med den nyeste Next.js version.

Langsigtet giver hurtig patching jer competitive advantage. Kunder og partnere værdsætter virksomheder, der prioriterer sikkerhed. Dette kan åbne døre til nye forretningmuligheder og kontrakter.

Ressourceplanlægning og ekspertise

Kritisk RSC-sårbarhed i React/Next.js kræver hurtig opgradering kræver specialiseret React/Next.js ekspertise. Hvis jeres interne team mangler erfaring, kan det forsinke processen. Eksterne konsulenter kan accelerate opgraderingen og sikre korrekt implementering.

Vi kan indgå som en ekstra hånd i jeres udviklingsteam – eller tage ansvar for hele projekter fra idé til levering. Vores udviklere arbejder med de nyeste teknologier og kan hurtigt sætte sig ind i jeres stack, så I får værdi fra dag ét.

Fremtidssikring og best practices

Etabler en systematisk tilgang til sikkerhedsopdateringer. Implementer automated dependency scanning og vulnerability monitoring. Dette sikrer, at fremtidige sårbarheder opdages og håndteres hurtigt.

Vores udviklere er tæt involveret i hele processen – en erfaring, der igen og igen har vist sig at skabe de bedste resultater og stærkest mulige partnerskaber. Vi tager udgangspunkt i jeres situation, men vi er ikke bange for at udfordre status quo.

Har I brug for hjælp til at håndtere RSC-sårbarheden eller andre Next.js sikkerhedsudfordringer? Services fra Better Developers kan hjælpe jer med både akut problemløsning og langsigtet sikkerhedsstrategi. Derfor laver vi altid en gratis og uforpligtende indledende undersøgelse, hvor vi sætter os ind i jeres behov og hurtigt vurderer, hvordan vi bedst kan hjælpe.

Categories: Webudvikling, SikkerhedSeneste blogindlæg

Vi har skrevet en stor række af indlæg omkring udvikling af projekter. Dyk ned i dem og har du spørgsmål, så kontakt os endelig.